Bedrohungen schnell erkennen und reagieren, bevor Schaden entsteht? Ein Security Operations Center (SOC) hilft Ihnen dabei – und ist einfacher zu realisieren als Sie denken.

Angesichts der stetig steigenden Zahl an (dezentralen) Geräten und Anwendungen innerhalb eines Netzwerks oder einer Cloud-Infrastruktur ist es unumgänglich, auf intelligente Monitoring-Lösungen zu setzen. Malware und Phishing-Attacken, Ransomware und CEO-Fraud sind nur einige der Angriffsszenarien, mit denen sich Unternehmen und ihre IT-Abteilungen vermehrt beschäftigen müssen.

Eine entscheidende Rolle spielt hier ein Security Operations Center.

Security Operations Center: Der Expertenservice für schnelle Reaktion

Das SOC ist die menschliche Komponente der IT-Sicherheit. Denn hier sind echte Security-Expert:innen im Einsatz, um sicherheitsrelevanten Ereignissen vorzubeugen oder auf diese zu reagieren.

Dazu überwacht und analysiert es Hardware- und Softwarekomponenten sowie -prozesse, aber auch das Verhalten der Anwendenden. Bei ansteigendem Gefahrenpotential warnt es den Kunden – rund um die Uhr an 365 Tagen.

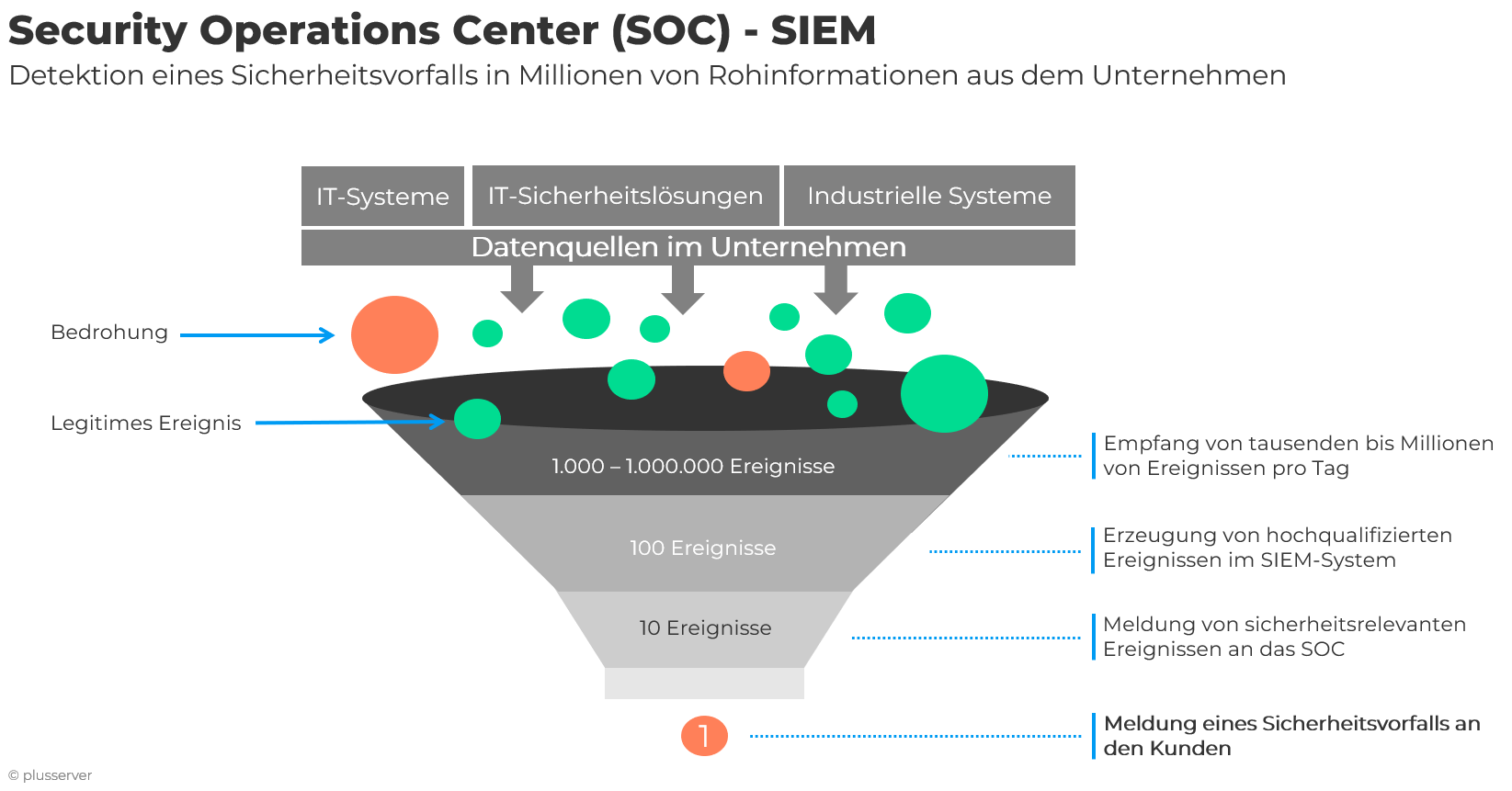

Die eingehenden Informationen aus angebundenen Systemen, wie zum Beispiel einer EDR-Lösung, werden gesammelt, bewertet und gefiltert, sodass False Positives weitgehend ausgeschlossen werden und eine Alarmierung nur im tatsächlichen Ernstfall erfolgt.

Grafik: plusserver

Welche Rolle spielt das Information and Event Management (SIEM)?

Bei einem SIEM handelt es sich um ein Softwareprodukt, das – lokal installiert oder als Cloud-Service – Schwachstellen und Sicherheitslücken in Echtzeit bewertet. Dazu überwacht es sämtliche Sicherheitsalarme der Anwendungen und Komponenten im Netzwerk. Diese laufen in einer Konsole zusammen, die sämtliche Logfiles aus den gesamten Informationsquellen einer IT-Infrastruktur analysiert und bewertet.

Das SIEM bringt die zwei Konzepte Security Information Management (SIM) und Security Event Management (SEM) zusammen. Es umfasst somit:

- die Fähigkeit, Daten von Netzwerk- und Sicherheitskomponenten zu sammeln, zu analysieren und darzustellen,

- die Behandlung von Sicherheitslücken,

- Log-Dateien von Betriebssystemen, Datenbanken und Anwendungen,

- externe Bedrohungen,

- Warnungen in Echtzeit.

Wie hängen SIEM und SOC zusammen?

Bei den Mitarbeitenden eines SOC handelt es sich um Sicherheitsfachleute, die auf Basis einer SIEM-Software und mit einem zuvor definierten (und regelmäßig an aktuelle Bedrohungsszenarien angepassten) Regelwerk (Runbook) auf latente Bedrohungen oder konkrete Angriffe reagieren.

Im Falle eines Alarms bewerten die Experten diesen auf Basis ihres Expertenwissens sowie der Runbooks und ergreifen so geeignete Gegenmaßnahmen, um die IT und die Daten des Unternehmens zu schützen. Bei dieser Bewertung ziehen sie die aktuelle „Großwetterlage“ in Sachen Malware und IT-Bedrohungen hinzu, die durch geeignete IT-Security-Bulletins einfließt.

7 gute Gründe für SOC und SIEM

- 24/7-Überwachung: generelle Risiken und Bedrohungen im Blick behalten

- Ständiger Überblick über das Geschehen im Netzwerk, egal ob Rechenzentrum oder Cloud

- Angriffe durch gezielte Attacken und Malware in Echtzeit erkennen

- Automatisierte Vorprüfung: Konzentration auf relevante Security Incidents

- Falls es doch zu einem Vorfall kommt: schnelle Schadensbewertung und Forensik

- Schutz der Geschäftsprozesse, der eigenen Daten und Geschäftsgeheimnisse

- Haftungsrisiken gegenüber Geschäftspartnern minimieren und Compliance einhalten

Weshalb ist das Outsourcing eines SOC für Unternehmen sinnvoll?

Eine solch zentrale Aufgabe wie das SOC auszulagern, klingt im ersten Ansatz widersinnig. Sollte man die geschäftskritischen Elemente im Unternehmensalltag nicht selbst in der Hand behalten? In der Praxis zeigt sich, dass ein auf IT-Sicherheit spezialisierter Dienstleister deutlich mehr Expertise und Übersicht über die Gesamtlage aufbauen kann. Als IT-Verantwortlicher kennt man hingegen primär die Situation im eigenen Unternehmen.

Gerade in kleineren und mittelständischen Unternehmen ist es der günstigere und effizientere Weg, Know-how und Ressourcen als Service zu beziehen. Doch selbst große Konzerne vertrauen eine solche zentrale Aufgabe heute oftmals einem externen Partner an – und sie tun das aus gutem Grund. Denn ein Spezialist für SOC-Dienstleistungen kann ein geeigneter Sparringpartner für die unternehmenseigene IT-Abteilung sein. Sie leistet den wichtigen 360-Grad-Blick auf die Security-Strategie eines Unternehmens.

SOC as a Service bei plusserver: Datensouveränität und Compliance

Das SOC-as-a-Service-Angebot beim deutschen Cloud-Provider plusserver senkt für Unternehmen die Einstiegshürde der SOC-Nutzung, indem es eigenes Fachpersonal und Security-Infrastruktur überflüssig macht. Es basiert auf der führenden SIEM-Technologie von IBM. Mit diesem wurde IBM im „Gartner Magic Quadrant for SIEM 2022“ als Leader eingestuft – zum 13. Mal in Folge.

plusserver kümmert sich vollumfänglich um die Verwaltung aller Dienste wie zum Beispiel:

- Bereitstellung der SIEM-Plattform und Log-Collectoren (IBM QRadar)

- Anbindung definierter IT-Systeme (z. B. EDR-Plattform, Firewalls)

- Automatisierte Korrelation von Events

1st- und 2nd-Level-Analyse von Sicherheitsevents - Unterstützung des Kunden im Bedrohungsfall (nach z. B. Run- und Playbook)

- Wartung, Hochverfügbarkeit und Optimierung der SIEM-Plattform

- Erstellung von Berichten und Reports

Mit dem SOC as a Service, der – inklusive dem Betrieb der SIEM-Plattform in der souveränen pluscloud – komplett in Deutschland angeboten wird, unterstützt plusserver unter anderem die Bewältigung gewisser Compliance-Herausforderungen sowie die Nutzung von Cyberversicherungen.

Schieben Sie Cybercrime einen Riegel vor

Sorgen Sie für Transparenz und Schutz: Starten Sie jetzt mit Ihrem effizienten 24/7 Security Operations Center.